🏗️ 기업들이 비즈니스 민첩성을 위해 **클라우드(Cloud)**로 인프라를 옮기는 것은 이제 선택이 아닌 필수가 되었습니다. 🚀 하지만 클라우드 환경은 공유 책임 모델이라는 새로운 개념과 함께, 기존 온프레미스(On-Premise) 환경과는 완전히 다른 보안 설계 전략을 요구합니다. 😥 단순히 방화벽을 설치하던 시대는 끝났죠. 대규모의 복잡한 클라우드 환경에서 데이터를 안전하게 보호하기 위한 **'5가지 핵심 아키텍처 설계 원칙'**과 실제 사례를 기반으로 실질적인 인사이트를 공유해 보겠습니다.

✨ 핵심 원리: '공유 책임 모델' 기반의 자동화된 방어

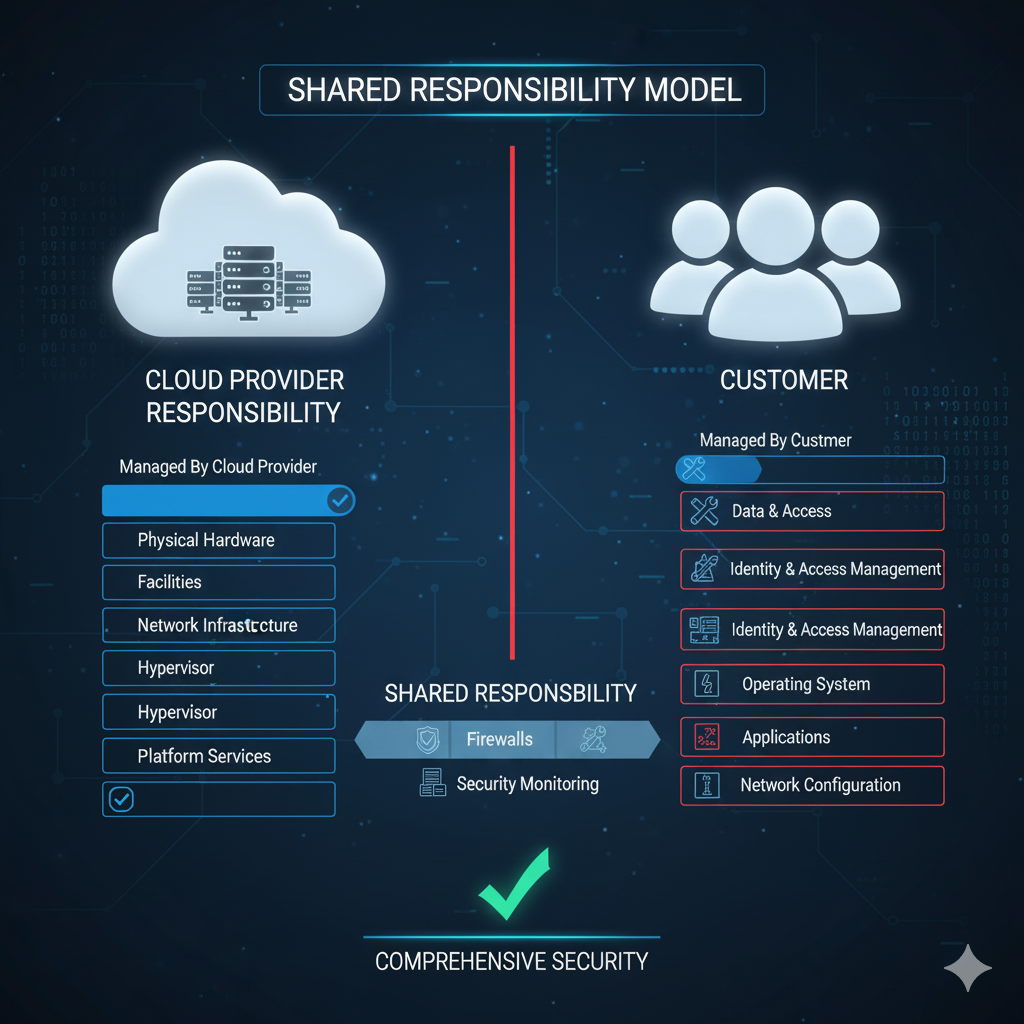

클라우드 보안의 근간은 **CSP(클라우드 서비스 제공업체)**와 사용자(기업) 간의 **'공유 책임 모델(Shared Responsibility Model)'**을 이해하는 데 있습니다.

- CSP의 책임 (클라우드 자체의 보안): 물리적 인프라, OS, 네트워킹, 가상화 등 클라우드 서비스 자체의 안전성을 책임집니다. (예: 데이터 센터의 물리적 보안, 하드웨어 암호화)

- 사용자의 책임 (클라우드 '내부'의 보안): 🔑 클라우드에 올린 데이터, 애플리케이션, 접근 권한(IAM) 설정, 네트워크 방화벽 구성 등, **'내가 구성하는 모든 것'**의 보안을 책임집니다.

- 설계의 목표: 사용자 책임 영역에서 보안 실수를 최소화하고, 자동화된 통제 시스템을 구축하여 지속적인 보안 태세를 유지하는 것이 아키텍처 설계의 핵심입니다.

👉 관련 글: 제로 트러스트(Zero Trust) 구조 이해하기

제로 트러스트(Zero Trust) 구조 이해하기: '일단 의심'부터 시작하는 최강 보안 전략

'절대 신뢰는 없다'는 원칙의 제로 트러스트(Zero Trust) 보안 구조를 심층 분석합니다. 정책 엔진, 마이크로 세그멘테이션, 기기 상태 검증 등 제로 트러스트의 3가지 핵심 원리와 실무 적용 팁을

praymeyer2025.tistory.com

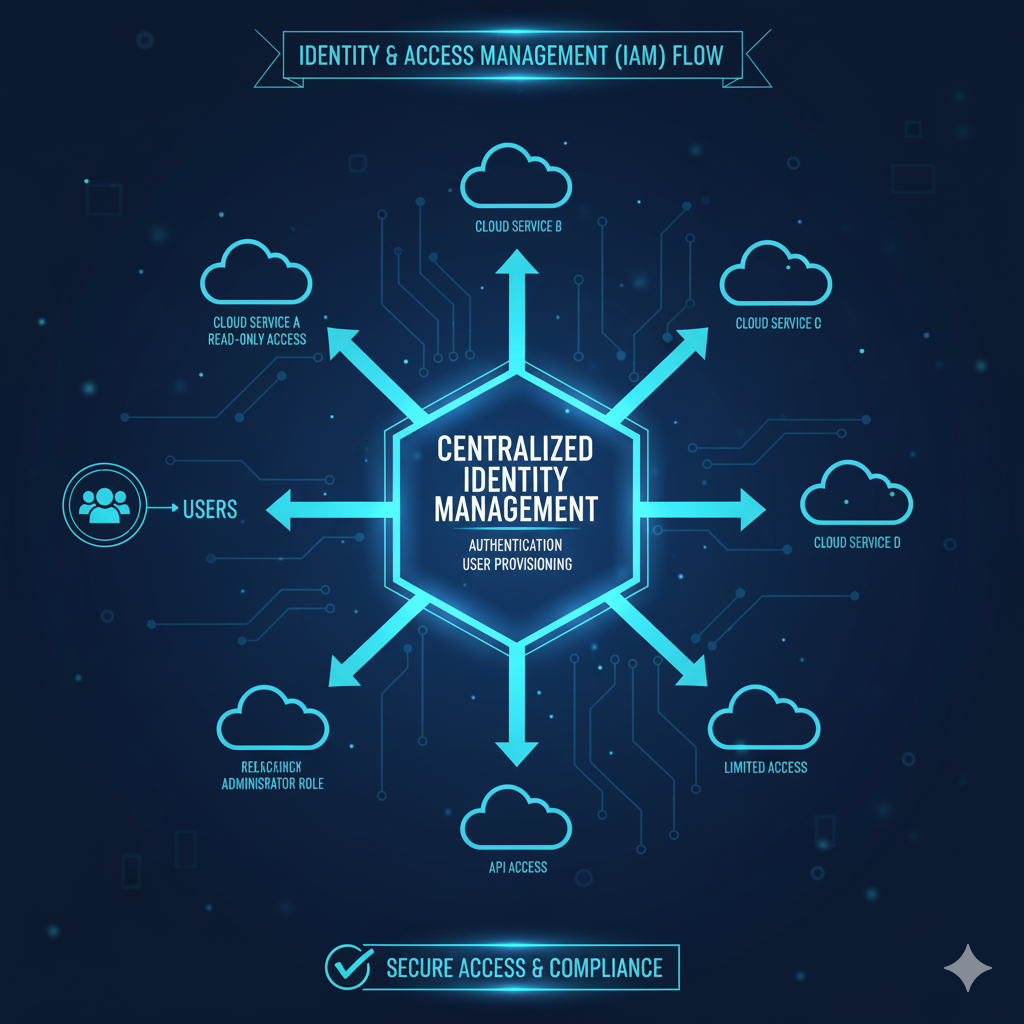

🔥 1. IAM (Identity and Access Management)의 중앙 집중화

클라우드 보안의 80%는 누가 무엇에 접근하는지를 관리하는 IAM에 달려 있습니다.

- 원칙: 🔥 **'최소 권한의 원칙(Principle of Least Privilege)'**을 철저히 적용합니다. 모든 사용자, 애플리케이션, 서비스에 업무 수행에 필요한 최소한의 권한만 할당합니다.

- 실제 설계: 수많은 클라우드 계정(Account)과 서비스의 권한을 중앙 집중형 ID 관리 시스템 (예: Active Directory 또는 자체 IDaaS)과 연동하여 통합 관리합니다. 접근 요청이 발생하면, **접근 결정 엔진(Policy Engine)**이 모든 조건을 실시간으로 검증한 후 임시 토큰을 발급하여 접근을 허용합니다.

- 자동화: 권한 설정 오류를 줄이기 위해, **'역할 기반 접근 제어(RBAC)'**와 '속성 기반 접근 제어(ABAC)' 정책을 코드로 미리 정의하여 배포하는 IaC(Infrastructure as Code) 방식으로 관리합니다.

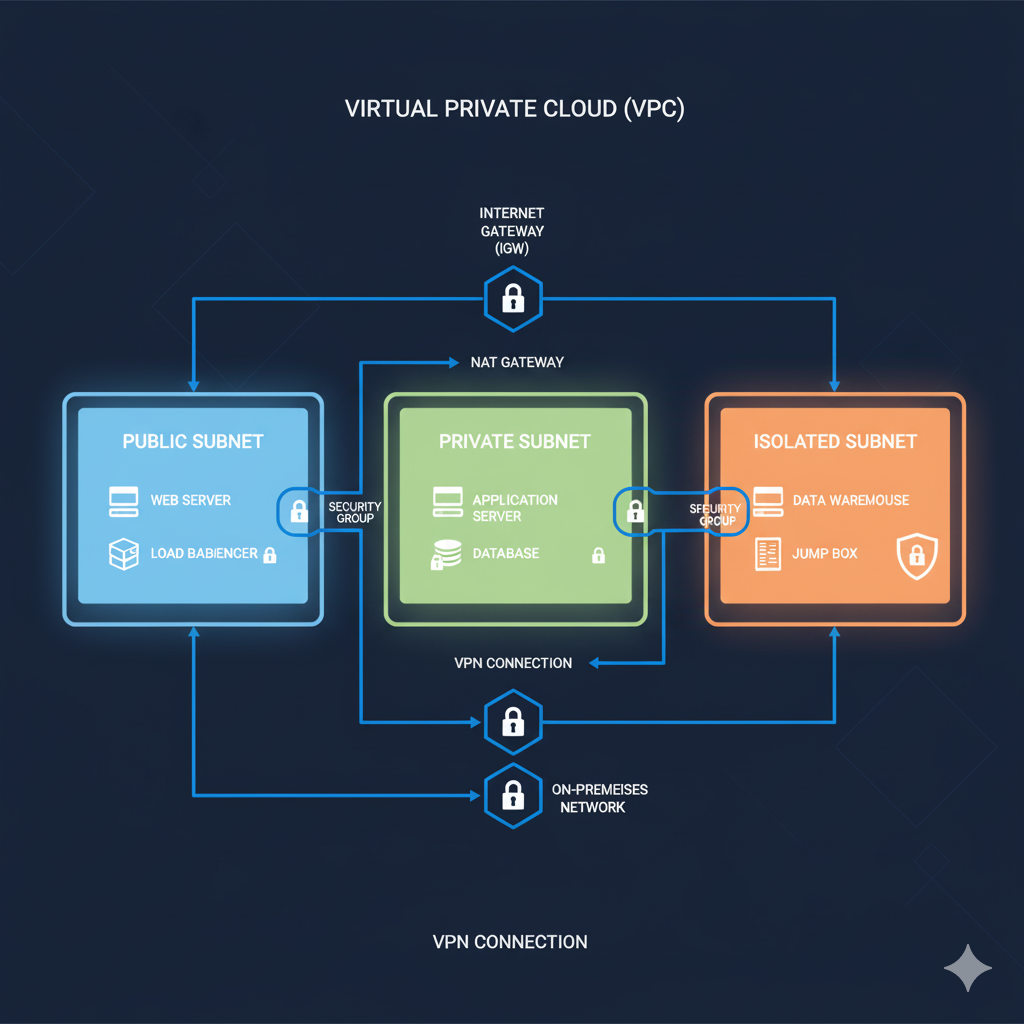

🧘 2. 네트워크 분리 및 세그멘테이션(Segmentation) 심화

제로 트러스트의 핵심이었던 마이크로 세그멘테이션을 클라우드 환경에서 구현합니다.

- 원칙: 🧘 클라우드 네트워크(VPC/VNet)를 **'계층'**과 **'기능'**에 따라 격리하고, **'불필요한 트래픽'**을 원천 차단합니다.

- 계층 분리: 웹 서버(Public Subnet), 애플리케이션 서버(Private Subnet), 데이터베이스(Isolated Subnet)를 서브넷 단위로 완벽하게 분리합니다.

- 기능 분리: 개발 환경, 테스트 환경, 운영 환경을 VPC 단위로 분리합니다.

- 방어벽 구축: 🛡️ 각 세그먼트 사이에는 **'보안 그룹(Security Group)'**이나 **'네트워크 ACL(Access Control List)'**을 배치하여, 필요한 포트와 프로토콜만 통신할 수 있도록 엄격하게 통제합니다. 외부로 나가는 통신(Outbound)도 엄격하게 제한하는 것이 중요합니다.

💪 3. 데이터 및 워크로드 보호의 자동화

데이터는 클라우드의 가장 핵심 자산입니다. 저장 방식과 처리 방식 모두에서 보호되어야 합니다.

- 저장 데이터 보호: 💪 저장되는 모든 데이터(파일, DB)는 암호화가 기본입니다. **KMS(Key Management Service)**를 통해 암호화 키를 데이터와 분리하고, 키 접근 권한도 IAM으로 통제합니다. 만약 데이터가 유출되더라도, 키 없이는 해독 불가능하게 만듭니다.

- 워크로드 보안 (CSPM): 🚨 클라우드 구성 요소(워크로드)가 보안 정책을 위반하는지 지속적으로 감시하는 CSPM(Cloud Security Posture Management) 솔루션을 도입합니다.

- 사례: 만약 개발자가 실수로 데이터베이스의 **보안 그룹을 '0.0.0.0/0 (전체 허용)'**으로 열어두면, CSPM이 즉시 이를 감지하고 경고하거나 자동으로 복구 조치를 실행합니다. 이는 사람의 실수로 인한 보안 사고를 막아줍니다.

✅ 요약 및 실전 팁! 💯

| 🏠 핵심 원칙 | 🚀 설계 요소 (Why) | 💡 실전 요령 (How) |

| 중앙 집중 IAM | 권한 오남용을 막고 최소 권한 원칙을 구현. | 모든 서비스에 하드코딩된 인증 정보 대신, **IAM 역할(Role)**을 할당하세요. |

| 네트워크 세그멘테이션 | 횡적 이동(Lateral Movement)을 차단하여 피해 확산을 방지. | 개발/운영/DB 계층을 VPC/Subnet 단위로 나누고, 보안 그룹을 꼼꼼히 설정하세요. |

| 자동화된 보호 | 사람의 실수를 보완하고 보안 태세를 지속적으로 유지. | CSPM 솔루션을 도입하여 보안 구성 오류를 실시간으로 감지 및 수정하세요. |

| 주의 사항 | 클라우드 서비스의 '기본 설정'이 항상 보안에 최적인 것은 아님. | 클라우드 공급자의 **보안 가이드라인(Best Practice)**을 반드시 검토하고, 기본 설정을 강화해야 합니다. |

📚 출처

- CSA(Cloud Security Alliance) STAR Certification 가이드: 클라우드 보안 통제 및 아키텍처 표준

- CSP(AWS, Azure, GCP 등)의 보안 설계 Best Practice 문서: 공유 책임 모델 및 서비스별 보안 통제 방법론

- 클라우드 보안 전문 기업 리포트: CSPM 및 자동화된 규정 준수 기술 동향 분석

클라우드 보안 아키텍처 설계는 기술과 관리적 통제가 결합된 복합적인 작업입니다. 이 5가지 원칙을 기반으로 시스템을 설계한다면, 대규모 기업 환경에서도 데이터를 더욱 안전하게 보호할 수 있는 견고한 방어막을 구축할 수 있을 것입니다.

👉 함께 보면 도움되는 글: 사이버 보안 트렌드! 혁신 기술 속에서 방어막을 구축하다

사이버 보안 트렌드! 혁신 기술 속에서 방어막을 구축하다

안녕하세요! 자이제 오늘은 초보 마지막 편(초보6단계)인 사이버 보안 트렌드에 대해 공부할께요,마지막이니 화이팅하세요!🛡️아무리 빠르고 편리한 서비스라도 보안이 없으면 모든 것이 무

praymeyer2025.tistory.com

'💡 IT 핵심 지식 (Core) > 🔒사이버 보안' 카테고리의 다른 글

| 대칭키 vs 비대칭키 암호화 쉽게 비교: '열쇠를 나누는 방법'의 차이 (0) | 2025.11.08 |

|---|---|

| 비밀번호 대신 쓰는 OTP·토큰 이해하기: '열쇠'를 넘어선 '임시 신분증' (0) | 2025.11.07 |

| 제로 트러스트(Zero Trust) 구조 이해하기: '일단 의심'부터 시작하는 최강 보안 전략 (0) | 2025.10.30 |

| 클라우드에서 내 데이터가 도난당하지 않는 이유: 요새와 금고의 비밀 (0) | 2025.10.29 |

| 개인 정보 유출! 웹사이트 회원가입 시 꼭 피해야 할 잘못된 습관 (1) | 2025.10.24 |